這個補丁消除Windows NT 4.0中的一個安全漏洞。該漏洞可能允許惡意用戶運行一個特殊的程序來禁用受影響的計算機的網絡功能。就像在Windows NT 4.0的所有其他對象,互斥 - 同步對象管理對資源的訪問 -...

- 主頁

- Microsoft

熱門軟件

.NET Framework 2.0 Software Development Kit (SDK) (IA64) 21 Sep 15

PlayReady PC Runtime v1.3 (x86) 7 May 15

Microsoft Office 2011 8 Jun 15

Microsoft Windows Journal Viewer 26 Oct 15

Microsoft WebMatrix 7 May 15

Remote Desktop Connection Manager 28 May 15

Microsoft Research Cliplets (32-Bit) 16 Apr 15

新 軟件 為 Microsoft

Windows NT NTLMSSP Privilege Elevation Vulnerability Patch MS01-008 (2/7/01)

Windows 2000 Malformed Event Record Vulnerability Patch MS01-013 (2/26/01)

熱門軟件

Movies & TV for Windows 10 3 May 20

Microsoft Office Remote PC Control 31 Dec 14

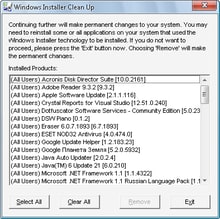

Windows Installer CleanUp Utility 3 Apr 18

Visual FoxPro 6.0 Setup Wizard 21 Sep 15

Nokia Software Recovery Tool 28 Sep 17

Microsoft SQL Server 2008 Management Studio Express (64-bit) 11 Jul 15

MS-DOS 6.2 Step-up Files 21 Sep 15